WLAN für Schulen

Service

Vorteile unserer Lösung auf einen Blick

- Hard- und Software sind komplett backdoorfrei und DSGVO-konform (teilweise mit BSI- Zertifikat)

- zentrale Verwaltung der Konfiguration für alle AccessPoints über den WLAN Controller (WLC)

- zentrales Benutzer- und Zugangsmanagement für alle AcessPoints über vorhandene Verwaltungs- Software per RADIUS-Server

- unterbrechungsfreies WLAN-Signal über den gesamten Versorgungsbereich (seamless roaming)

- Versorgung im 2,4 und 5 GHz Band parallel, automatisches Verschieben 5 GHz-fähiger Geräte

- WLAN-Accesspoints von LANCOM erfüllen die Norm EN 60601-1-2 (Sendeleistungsvorgaben)

- automatische Kanalwahl in Abhängigkeit von der Kanallast (andere WLAN Netze)

- Ausfallabsicherung durch redundante Versorgung über mehrere Accesspoints im Versorgungsbereich

- automatische Lastverteilung über mehrere APs hinweg, deshalb mehr Nutzer pro Netz möglich

- bis zu 16 WLANs pro Accesspoint konfigurierbar

- Voucher-Erstellung auf Vorrat möglich (selbstständige Ausgabe durch Schulleitung bzw. Verwaltung)

- während der vergleichsweise langen Lebenszyklen stellt der Hersteller kostenlose Sicherheits- und Funktionsupdates bereit

- weiterer Ausbau leicht möglich (WLC kann mit Software Option weitere APs verwalten)

- sichere Technik, made in Germany

Zielstellung

Die folgenden Inhalte sind als mögliche Bestandteile von Medienentwicklungsplänen für Schulen konzipiert. Das dargestellte Grundkonzept beleuchtet ausschließlich die technischen Aspekte einer nachhaltigen Umsetzung der Versorgung einer Schule mit drahtlosem Inter- und Intranet. Das Ziel eines solchen Projektes ist die vollständige Ausleuchtung aller für einen Schulbetrieb relevanten Räume auf dem Gelände der Schule mit einem leistungsfähigen WLAN-Signal. Dabei ist die Lösung flexibel konfigurierbar und skalierbar, damit individuelle oder sich ändernde Anforderungen schnell abgebildet werden können. Außerdem soll auf die besonderen Gegebenheiten im Kontext einer Schule eingegangen und dafür konkrete Lösungswege dargestellt werden. Unser WLAN-Konzept stellt dabei das Ergebnis eines umfassenden vorangegangenen Abwägungs- und Auswahlprozesses dar.

Vorüberlegungen und Rahmenbedingungen

Im Zuge der Vorbetrachtungen müssen Daten zu den technischen Voraussetzungen und den technischen Gegebenheiten der auszustattenden Schule erhoben werden. Diese werden hier in kurzer Form als Grundlage für die getroffenen Auswahlentscheidungen dargestellt.

Bauliche Gegebenheiten

Es muss zunächst erfasst werden, ob eine Schule aus mehreren Gebäudeteilen besteht, wie diese auf dem Schulgelände räumlich voneinander angeordnet sind und ob sie baulich aus verschiedenen Zeiten stammen und entsprechend unterschiedlich umgesetzt wurden.

Strukturierte Verkabelung

Weiterhin ist zu prüfen, in welchem Ist-Zustand sich die Netzwerkverkabelung in den gegebenen Gebäuden befindet. Ist diese überhaupt vorhanden und für welche Auslastung (z. B. gigabitfähig) ist sie ausgerichtet? Besonders in älteren Gebäuden weist die entsprechende Infrastruktur häufig quantitative (zu wenig Netzwerkdosen) oder qualitative (veraltete Technik) Mängel auf. Da jeder WLAN-Access-Point einen Netzwerkanschluss benötigt, müssen diese in ausreichender Zahl verfügbar sein, um WLAN flächendeckend in einer Schule auszubauen.

Auch die Vernetzung mehrerer Gebäude untereinander muss betrachtet werden. Welcher Kabeltyp (z. B. Typ OM2) wurde verbaut? Ist die Infrastruktur gigabitfähig? Wie erfolgt ggf. die Umsetzung von einer Kupfer- zu einer Glasfaserverkabelung (z. B. Medienkonverter)?

Wenn bereits vorhandene Etagenverteiler (Netzwerk-Switches) gigabitfähig und PoE-fähig („Power over Ethernet“, können Netzwerkgeräte mit Strom über das Netzwerkkabel versorgen) sind, ist das ein Vorteil. Das ist nicht immer der Fall, aber für die flächendeckende Installation von WLAN-Access-Points zwingend notwendig.

Internetanbindung

Eine sehr gute infrastrukturelle WLAN-Ausstattung einer Schule allein gewährleistet noch keine gute Internetversorgung.

Der externe Anschluss des Netzbetreibers muss ebenfalls ausreichend ausgebaut sein. Die Bandbreiten im Download und im Upload müssen hierfür auf ihre maximalen Datenübertragungskapazitäten hin überprüft werden. Auch die Verlässlichkeit der Bandbreiten ist ein wichtiger Faktor. Ggf. sollte auch überprüft werden, ob das Gebiet, in dem die Schule liegt, bereits mit einem Ausbau von Glasfaserleitungen ausgestattet ist oder ob dies zukünftig geplant ist. Dadurch können eine schnellere Internetverbindung und mehr Ausfallsicherheit ermöglicht werden.

Vorhandene Verwaltungssoftware

Im technisch-organisatorischen Bereich der Clients (z. B. Handys, Tablets) kommt in Schulen oft eine Management-Software zur Verwaltung der Benutzer- und Gerätekonten zum Einsatz. Die Eigenschaften und Konfigurationen einer solchen Software müssen ebenso überprüft werden, wie die konkrete Installationsumgebung, der Anbieter und der Umfang bzw. die Möglichkeiten der Software.

In der Software sollten u. a. die Benutzerkonten für alle Schüler*innen und Lehrer*innen angelegt werden können, damit diese einen genau definierten Zugriff auf das Schulnetz bekommen. Außerdem sollte über eine solche Software die Registrierung der im Netzwerk zugelassenen Geräte geregelt werden.

Anwendergruppen

In der ersten Ausbaustufe sollen Lehrende, Schüler*innen und Verwaltungsangestellte mit den schuleigenen Geräten Zugriff auf das WLAN bekommen. Unser Konzept sieht aber auch die mögliche Erweiterung der Nutzung mit eigenen Geräten der Schüler*innen und Lehrenden („bring your own device“) in einer Ausbaustufe in einem gesonderten, vom Haupt-Schulnetz abgetrennten WLAN-Netz vor. Die umzusetzende Lösung sollte also diesen möglichen zukünftigen Bedarf bereits mit einplanen, da dann die Anzahl der Geräte noch einmal ansteigen wird und eigene Geräte aus Sicherheitsgründen in einem abgeschotteten Netz betrieben werden sollen.

Nutzungsszenarien

Die konkreten individuellen Nutzungsszenarien für eine Schule können erst im Rahmen einen übergeordneten Mediennutzungsplans näher beschrieben werden. Für die hier erläuterte technische Umsetzung ist vor allem von Relevanz, dass eine Nutzung in den einzelnen Klassenräumen im Klassenverband und auf gesonderten Lerninseln mit Zugriff auf das pädagogische Netz, z. B. mit Tablet PCs möglich sein soll. Außerdem sollen die Lehrenden zur Unterrichtsvorbereitung die Möglichkeit des Zugriffs auf das Lehrernetzwerk mit ihren Laptops erhalten. Hierdurch wird die Nutzung schuleigener Drucker und Tauschlaufwerke möglich.

Die bis hier beschriebenen Szenarien sollen jedoch ausschließlich mit schuleigenen Geräten erfolgen.

Für die privat mitgebrachten Geräte soll aus einem vollständig getrennten und besonders gesicherten WLAN nur die Internetnutzung möglich sein. Ein Gäste-Zugang könnte mit zeitlich begrenzt gültigen Zugangsdaten (sog. „Voucher“) für Dienstleister oder z. B. eingemietete Sportvereine umgesetzt werden.

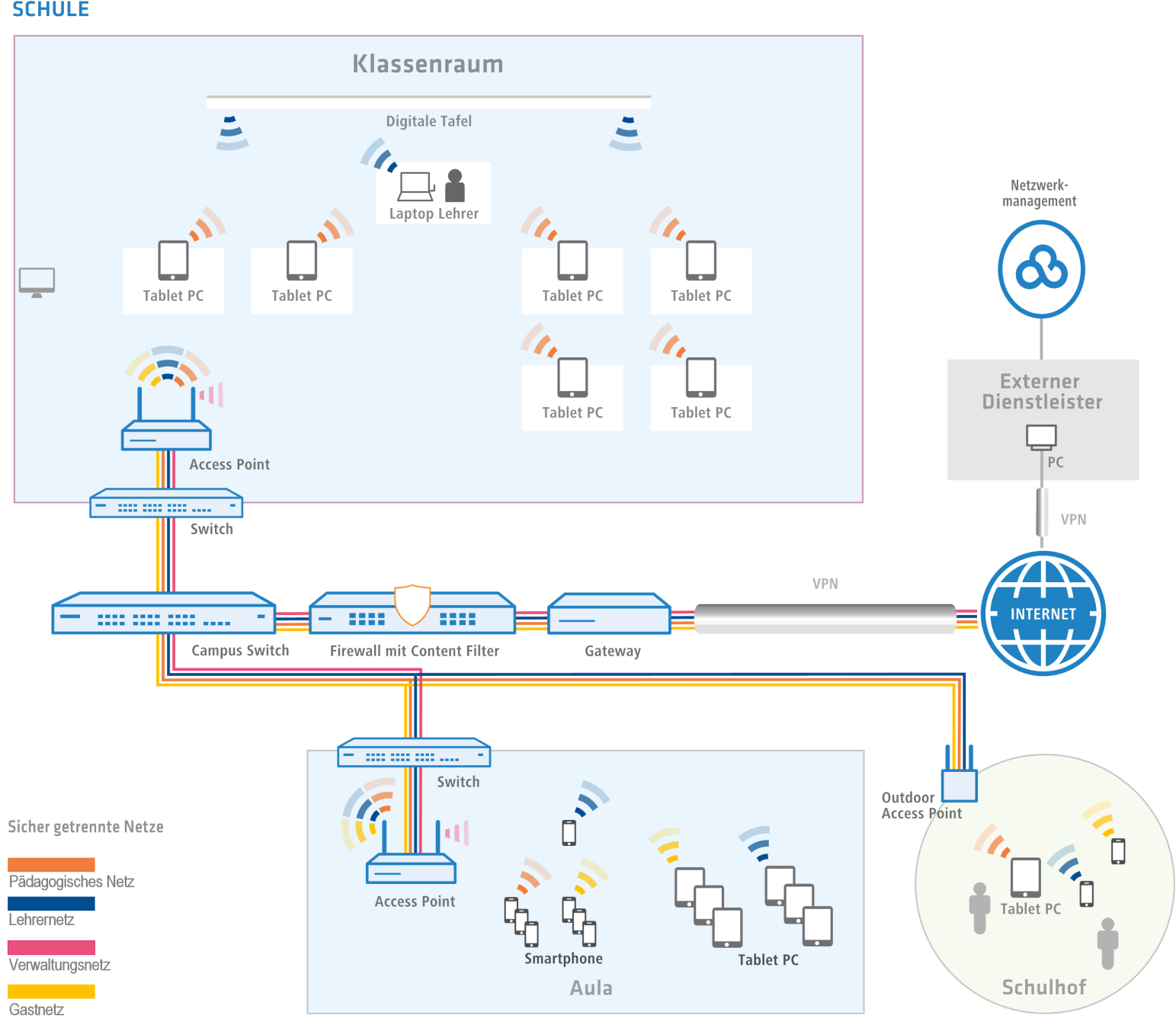

Aus den Überlegungen zu den möglichen Szenarien ergibt sich die Einrichtung von 4 WLAN-Netzen:

- pädagogisches Netz (Unterrichtsnetz für Schüler/-innen und Lehrkräfte)

- Lehrernetz (Arbeitsnetz für Lehrkräfte)

- Verwaltungsnetz (Schulleitung)

- Gastnetz (optional für externe Besucher).

Die Aufteilung in diese verschiedenen Netze ermöglicht es auch ein differenziertes Bandbreitenmanagement umzusetzen, bei dem das Gastnetz z. B. weniger Bandbreite zur Verfügung hat, um die anderen Netze nicht auszubremsen.

Zugangsverwaltung, Benutzerkontrolle im pädagogischen Netz und Lehrernetz

Da jeder Benutzer in der Rolle „Lehrer“ oder „Schüler“ in der einzusetzenden Verwaltungssoftware bereits einen Benutzerkonto besitzen sollte, sollen für die Anmeldung im WLAN die Zugangsdaten dieser Benutzerkonten genutzt werden können und automatisch abgeglichen werden. Dies hat zur Folge, dass ein Benutzer nach der Anlage und Freischaltung im Verwaltungssystem auch direkt einen Zugang zum WLAN erhält. Es müssen also keine mehrfachen Benutzerkonten angelegt werden, was den Pflegeaufwand im Betrieb enorm reduziert.

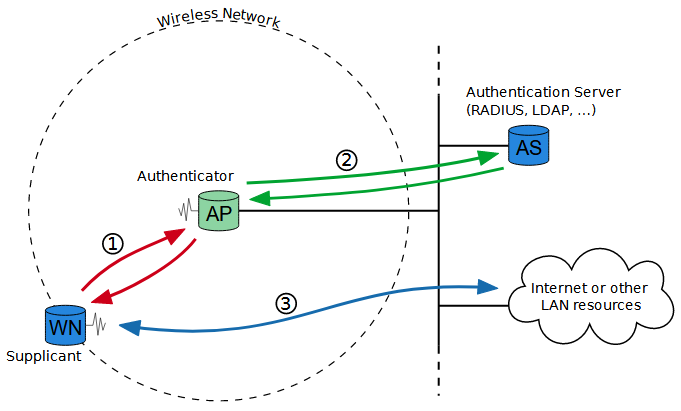

Für (WLAN-) Netzwerke existiert ein Industriestandard, der die Authentifizierung pro Benutzer beschreibt. Dieser Standard heißt „IEEE 802.1x“ und wird in der nachfolgenden Grafik dargestellt.

Ein WLAN-Client-Gerät (Wireless Node WN) muss authentifiziert werden, bevor er auf weitere LAN-Ressourcen zugreifen darf. Dazu befragt der Access-Point-Controller (AP) den RADIUS- Authentifizierungsserver (AS). Erst wenn der die Anmeldedaten bestätigt, erhält der Client Zugriff auf das Netzwerk.

Grundsätzlich haben spezifische Zugangsdaten pro Benutzer den großen Vorteil, dass der Zugang eines einzelnen Benutzers auch wieder gesperrt werden kann. Dies kann z. B. notwendig sein, wenn ein Zugang durch Dritte kompromittiert ist und die Gefahr des Missbrauchs besteht. Vor diesem Hintergrund erscheint die Verwendung eines einheitlichen WLAN Passwortes für alle Nutzer wie von einigen angefragten Anbietern vorgeschlagen als wenig sinnvoll. Fällt ein solches einheitliches Passwort in die falschen Hände, müsste das Passwort geändert und alle angemeldeten Geräte erst neu konfiguriert werden, bevor diese wieder ordnungsgemäß funktionieren. Außerdem werden so z. B. die Zugänge aller Schüler, die die Schule bereits verlassen haben automatisch deaktiviert.

Zugangsverwaltung, Benutzerkontrolle im Gastnetz

Zur zentralen Verwaltung der Zugangsdaten für die einzelnen WLAN-Netze bietet der Hersteller die Public Spot Option an, die standardmäßig auf allen WLAN Controllern aktiviert ist:

Public Spots, auch HotSpots genannt, sind Orte, an denen sich Benutzer mit ihren Endgeräten – z. B. einem Smartphone, Tablet-PC oder Notebook – in ein öffentlich zugängliches Netzwerk einwählen können. Üblicherweise stellen diese Netzwerke einen Zugang ins Internet bereit, doch kann ein Public Spot auch auf ein lokales Netzwerk beschränkt sein, z. B. um Besuchern ausschließlich interne Websites z. B. bei Konferenzen verfügbar zu machen.

Sobald sich eine Person mit einem Endgerät in Reichweite eines Access Points befindet, kann sie zu diesem Access Point auch eine spontane Verbindung herstellen. Daraus ergibt sich immer dann ein Problem, wenn der Zugang nicht jedermann, sondern nur bestimmten Benutzern zur Verfügung stehen soll. Genau diese Einschränkung ist beim Einsatz von Public Spots typisch.

Ein Public Spot muss daher in der Lage sein, den (W)LAN-Zugang auf Benutzerebene zu kontrollieren. Bei einfachen Public Spot-Installationen reicht es dabei aus, wenn die Benutzerdaten lokal im Router oder Access Point – oder alternativ in einem WLAN-Controller – gespeichert und verwaltet werden.

Mit Hilfe des Setup-Wizards „Public-Spot-Benutzer einrichten“ (Benutzer-Erstellungs-Assistent) erstellen Sie über die Hersteller-Software zeitlich begrenzte Zugänge zu einem Public Spot-Netzwerk mit wenigen Mausklicks. Dabei bestimmen Sie im einfachsten Fall lediglich die Dauer des Zugangs. Der Assistent vergibt Benutzername und Kennwort automatisch und speichert den Zugang in der Benutzerdatenbank des geräteinternen RADIUS-Servers. Der Anwender erhält abschließend ein ausdruckbares, personalisiertes Ticket (Voucher), mit dem er sich im Public Spot-Netzwerk ab sofort bis zur definierten Ablaufzeit anmelden kann.

Alternativ lassen sich Voucher auch auf Vorrat anlegen und ausdrucken, um z. B. in Stoßzeiten die Voucher-Ausgabe zu beschleunigen oder Mitarbeitern ohne Gerätezugriff die Voucher-Ausgabe zu ermöglichen. Hierzu geben Sie im Benutzer-Erstellungs-Assistenten an, dass die Nutzungsdauer erst ab dem ersten Login des Anwenders beginnt. Außerdem definieren Sie eine maximale Gültigkeitsdauer für den Zugang – nach dieser Zeit löscht der Public Spot den Zugang automatisch, auch wenn die Nutzungsdauer noch nicht abgelaufen ist.

Der Setup-Wizard „Public-Spot-Benutzer verwalten“ (Benutzer-Verwaltungs-Assistent) stellt alle eingetragenen Public Spot-Zugänge auf einer eigenen Webseite in einer tabellarischen Übersicht dar. So haben Sie mit einem Klick die wichtigsten Daten Ihrer Nutzer im Blick und können auf komfortable Weise die Gültigkeit des Zugangs verlängern, verkürzen oder das betreffende Benutzerkonto komplett löschen.

Sicherheit im WLAN, technischer Teil

Sicherheit für den Betreiber

Für den Betreiber eines Public Spots steht die Absicherung seiner Netzwerk-Infrastruktur im Vordergrund. Das Public Spot-Modul stellt dem Betreiber deshalb eine Reihe von Sicherungstechnologien und -methoden zur Verfügung:

1. Multi-SSID (nur WLAN), VLAN und virtuelle Router

- Die sichere Abgrenzung des öffentlichen Zugangs kann durch eine oder mehrere separate Funkzellen eines Access Points erfolgen (Multi-SSID).

- VLAN-Technik kann den öffentlichen Zugang vom privaten Netz des Betreibers trennen.

- Die virtuelle Routing-Technologie ARF (Advanced Routing and Forwarding) von LANCOM Systems versieht eine SSID mit eigenen Sicherheits- und QoS-Einstellungen und routet darüber nur bestimmte Ziele.

So kann der Gastzugang über einen Public Spot – sicher und effektiv vom Produktivnetz getrennt – die gemeinsame Infrastruktur mitnutzen. Die geräteinterne Firewall kann dabei z. B. die für Public Spot-Nutzer verfügbare Bandbreite im WAN auf max. 50 % begrenzen und nur auf Webseitenzugriffe (HTTP, Port 80) und Namensauflösungen (UDP 53) einschränken.

2. Traffic-Limit

Um Denial-of-Service- (DoS-) und Brute-Force-Angriffe auf den Public Spot zu verhindern, können Sie den zulässigen Datentransfer noch nicht authentisierter Public Spot-Teilnehmer auf ein ungefährliches Volumen begrenzen.

3. Sperren des Konfigurationszugangs

Sie können den Web-Zugriff auf die Gerätekonfiguration (z. B. Ihres Access Points, WLAN Controllers oder Routers) aus dem Public Spot-Netzwerk heraus sperren, so dass der Konfigurationszugang nur über andere festgelegte Management-Schnittstellen möglich ist.

Sicherheit für den Benutzer

Für den Benutzer eines Public Spots steht die Vertraulichkeit der übertragenen Daten im Vordergrund. Zudem wünscht er die Sicherung seiner Benutzerdaten gegen Missbrauch. Ihn schützen folgende Sicherungstechnologien:

1. Intra-Cell Blocking

Unterbinden Sie in Ihrem Public Spot-Netzwerk die Kommunikation der WLAN-Clients untereinander. Diese Maßnahme erschwert – über die nutzerseitig evtl. ohnehin schon bestehenden Schutzmechanismen – den Zugriff auf die Ressourcen Ihrer Public Spot-Benutzer.

2. Verschlüsselung während der Anmeldephase

Sofern Sie über ein digitales Zertifikat verfügen, können Sie dieses in Ihr Gerät laden, um über das verschlüsselte HTTPS-Verfahren Benutzernamen und Kennwörter sicher zu schützen. Das digitale Zertifikat sollte dabei von einer anerkannten öffentlichen Stelle signiert sein, damit ein Browser es als vertrauenswürdig einstuft und Ihren Nutzern keine Sicherheitswarnung ausgibt. Ohne ein Zertifikat erfolgt die Übertragung der Anmeldedaten unverschlüsselt.

Positionierung und Anzahl der WLAN Accesspoints (APs)

Die folgenden Bilder zeigen die Flächen, die mit dem WLAN-Signal erreicht werden sollen.

Basierend auf den örtlichen baulichen Gegebenheiten und unter Einbeziehung der Möglichkeiten der strukturierten Verkabelung sind mit den roten Pfeilen die derzeit angedachten Positionen der WLAN Accesspoints markiert. Die optimale Position muss während der Installation jedoch noch einmal genau ausgemessen werden. Die Ergebnisse der Messungen sollen entsprechend dokumentiert werden.

Für eine optimal gleichmäßige Funkfeldabdeckung müsste eine aufwändige Messung der optimalen Positionen für die AccessPoints erfolgen. Die Einsatzorte konzentrieren sich jedoch auf kleine Mikrozellen – vornehmlich innerhalb der Unterrichtsräume. Dort befinden sich auch die Netzwerkanschlüsse für den Anschluss der AccessPoints an die Netzwerk-Infrastruktur. Eine Versorgung von Nebenflächen wie den Fluren ergibt sich aus den Überlappungsgebieten der Funkzellenradien pro AccessPoint in ausreichendem Maße.

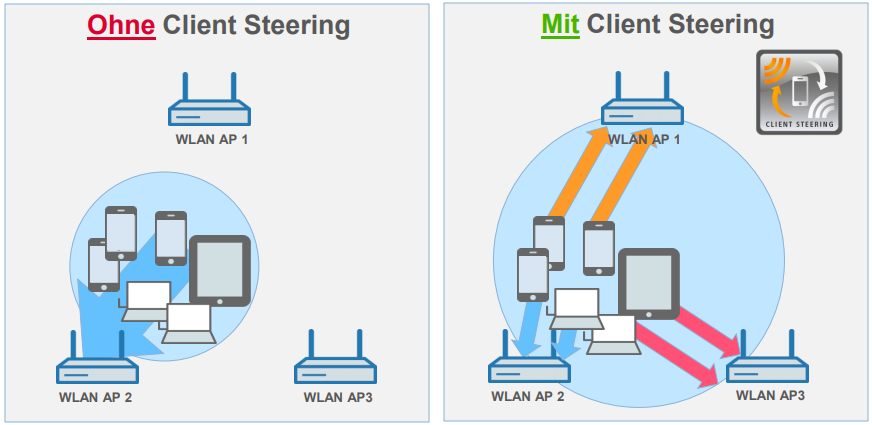

Bei einer hohen erwarteten Geräteanzahl pro Unterrichtsraum ist unsere Empfehlung für jeden Raum einen WLAN AccessPoint vorzusehen. So müssen für die Versorgung keine Wände überwunden werden und die Sendeleistung kann auf ein Minimum reduziert werden. Sollte eine Mikrozelle – also ein einzelner AccessPoint – doch einmal sehr stark ausgelastet sein und seine benachbarten AccessPoints weniger zu tun haben, können diese einen Teil der Last übernehmen und für eine wesentlich bessere Leistung bei der Datenübertragung sorgen. Diese Technologie heißt bei LANCOM „Client Steering“.

Das Client Steering ermöglicht den APs, die im Sendebereich befindlichen WLAN-Clients anhand bestimmter Kriterien zu veranlassen, sich immer mit dem für sie idealen AP zu verbinden. Die Kriterien sind zentral im WLC definiert. Die verwalteten APs melden ständig die aktuellen Werte an den WLC, der aufgrund der Kriterien entscheidet, welche APs die Anfragen von WLAN-Clients beantworten dürfen. Deshalb ist das Client Steering auch nur mit APs möglich, die ein WLAN-Controller zentral verwaltet.

Eine Erweiterung des Versorgungsbereichs auf den Schulhof ist z. B. für Außenprojekte wünschenswert. Dies kann auch zu einem späteren Zeitpunkt erfolgen, da hierfür spezielle wettergeschützte AccessPoints für den Außenbereich notwendig sind. Diese haben meist eine Richtcharakteristik, weshalb sie die Installation im Innenbereich wenig beeinflussen.

Der Internet-Breakout erfolgt über einen gemeinsamen Internetanschluss für alle Netze. Daher ist vom Betreuer des Internetanschlusses sicherzustellen, dass eine Netzwerktrennung am Übergabepunkt gegeben ist.

Art der Konfigurationsverwaltung des Herstellers LANCOM

Der folgende Abschnitt ist ein technischer Exkurs, um Erfordernisse an die vorhandene Netzwerkstruktur besser einschätzen zu können.

Der folgende Abschnitt ist ein technischer Exkurs, um Erfordernisse an die vorhandene Netzwerkstruktur besser einschätzen zu können.

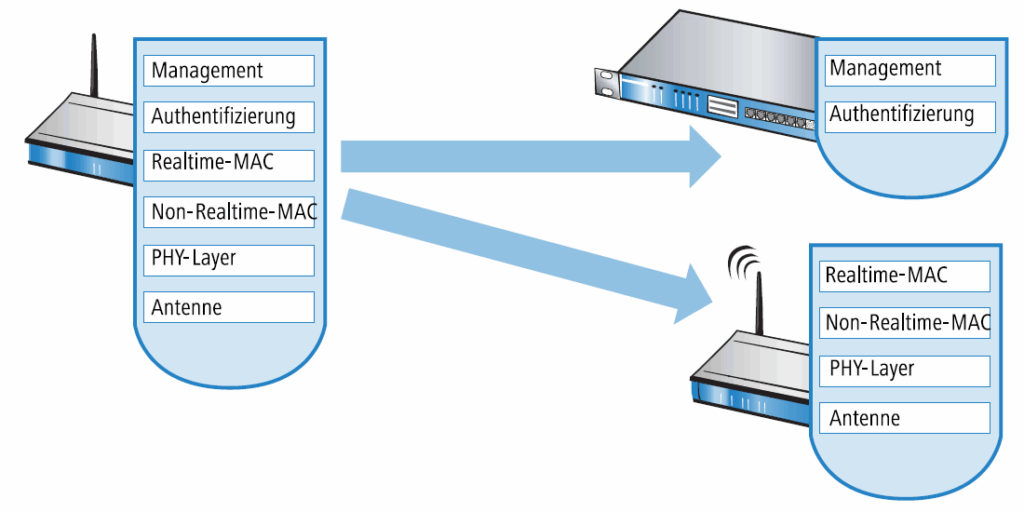

Die Art der Konfigurationsverwaltung des Herstellers LANCOM sieht eine vollständige Verwaltung und Überwachung des WLAN-Datenverkehrs direkt in den APs vor. Zwischen dem AP und dem WLC werden lediglich Nachrichten zur Sicherung einer einheitlichen Konfiguration der APs und zum Management des Netzwerks ausgetauscht.

Die Smart-Controller-Technologie von LANCOM setzt das Local-MAC-Verfahren ein. Durch die Reduzierung der zentralisierten Aufgaben bieten die WLAN-Strukturen eine optimale Skalierbarkeit. Gleichzeitig wird der WLC in einer solchen Struktur nicht zum zentralen Flaschenhals, der große Teile des gesamten Datenverkehrs verarbeiten muss. In Remote-MAC- und Split-MAC-Architekturen müssen immer alle Nutzdaten zentral über den WLC laufen. In Local-MAC-Architekturen können die Daten jedoch alternativ auch direkt von den APs in das LAN bzw. WAN ausgekoppelt werden, sodass eine hochperformante Datenübertragung ermöglicht wird. Bei der Auskopplung in das LAN bzw. WAN können die Daten auch direkt in spezielle VLANs geleitet werden, die Einrichtung von geschlossenen Netzwerken z. B. für Gast-Zugänge sind so leicht möglich.

Begriffserklärungen

Zugangspunkte für Nutzer zu WLAN-Netzen sind sogenannte Accesspoints (AP bzw. APs), die so in der Fläche positioniert werden müssen, dass eine Ausbreitung des WLAN Signals auf allen gewünschten Flächen mit ausreichender Signalstärke stattfindet. Jeder AP benötigt dafür eine bestimmte Konfiguration bezüglich der aufzuspannenden WLAN Netze, der zugehörigen Verschlüsselung, der nötigen Anmeldedaten für die Nutzer und weiterer technischer Parameter für eine optimale WLAN Ausbreitung.

Unser Lösungsvorschlag sieht wegen dieser Anforderungen den Einsatz einer zentralen Steuerungseinheit (WLAN Controller bzw. WLC) vor, da nur so Konfigurationsänderungen automatisiert auf alle betreffenden Accesspoints verteilt werden können. Das kommt besonders der Pflege der Anmeldedaten zugute, die sich bei wechselnden Teilnehmern oft ändern.

Accesspoints und Controller werden über die im Gebäude befindliche strukturierte Verkabelung mit Hilfe von Netzwerkswitches verbunden und gleichzeitig mit Strom versorgt (PoE, Power over Ethernet). Über die Switches werden auch die Verbindungen zu Übergabepunkten ins Internet oder andere interne Netze hergestellt. Die verwendete Switch ist grundsätzlich herstellerunabhängig, sollte aber möglichst gut zur restlichen Infrastruktur passen (Anforderungskatalog: managebar, PoE- fähig, VLAN-fähig, mind. 1Gbit).

VLANs (Virtual Local Area Networks) sind die derzeit gebräuchlichste Möglichkeit, um in einer vorhandenen Netzwerkinfrastruktur „virtuelle lokale Netzwerke“ zur gegenseitigen vollständigen Trennung von einzelnen Netzen zueinander zu realisieren. Man spricht auch von einer logischen Trennung der Netze.

Eine andere Möglichkeit ist die vollständige physikalische Trennung der Netze durch Nutzung einer eigenen Infrastruktur für jedes Netz. Diese Variante verringert die Komplexität bei der Einrichtung, erhöht aber etwas den Gerätebedarf.

Beide Varianten sind derzeit denkbar und sollen bei der Angebotserstellung gegeneinander abgewogen werden.

Unter Einbeziehung aller Aspekte der Vorbetrachtung haben wir uns umfassend mit verschiedenen Lösungsmöglichkeiten verschiedener Hersteller und unter Beratung verschiedener Dienstleister beschäftigt und Schritt für Schritt eine für unser Anforderungsprofil passende Lösung konzeptionell erarbeitet. Es wurde sichergestellt, dass unser Konzept zur vorhandenen Software- und Hardware- Infrastruktur passt, eine technische Umsetzung möglich ist und eine bestmögliche Zukunftssicherheit bietet.

Die folgende Konzeption soll unter Einbeziehung unserer Vorbetrachtungen die Grundlage zur konkreten Angebotserstellung durch externe Dienstleister bilden.